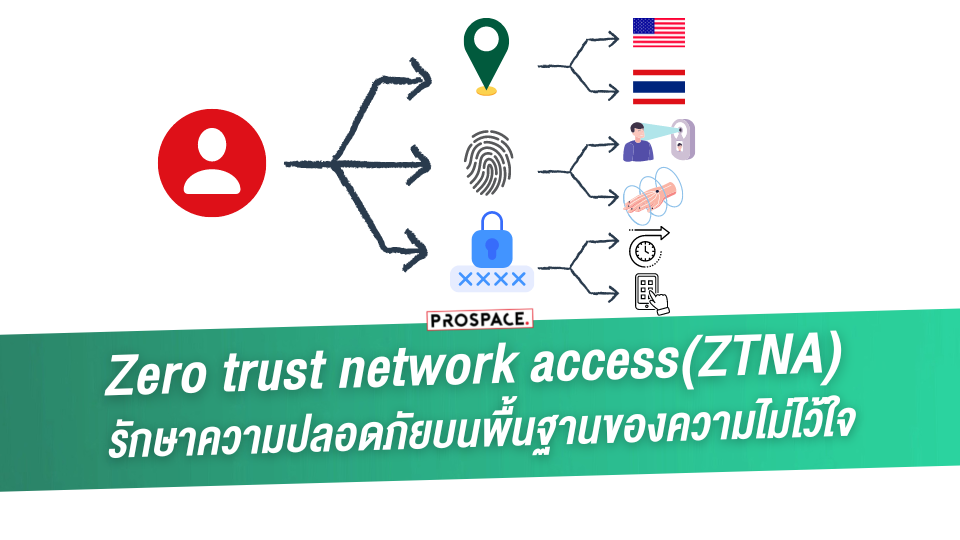

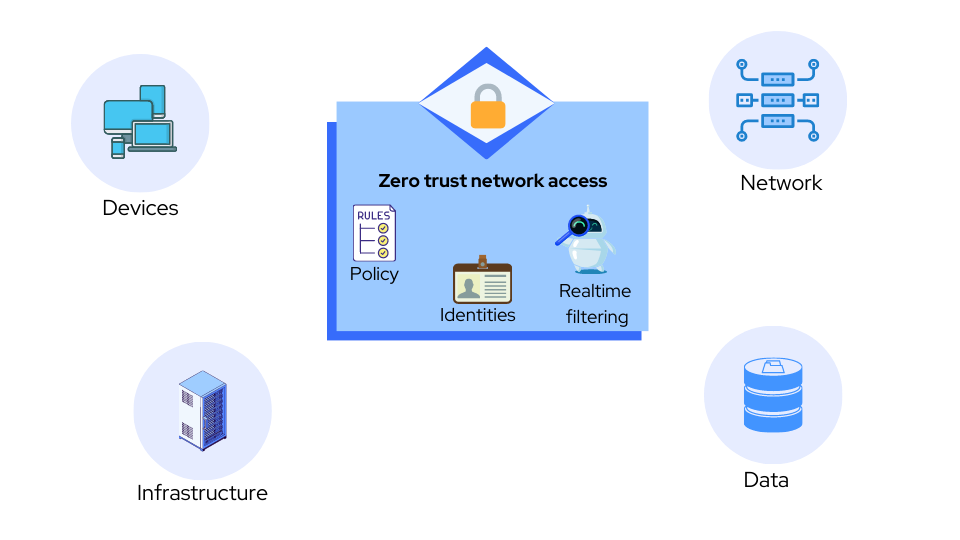

Zero trust network access เป็นเครื่องมือความปลอดภัยที่เอามาทดแทนการทำงานผิดพลาดของการตัดสินใจมนุษย์ โดยการใช้ระบบดิจิตอล ในการมายืนยันตัวตน และกระบวนการทำงานที่ใช้การตรวจสอบความปลอดภัยหลายอย่างมาร่วมกันทำงาน ทำให้ตัวระบบเองมีความน่าเชื่อถือ อะไรเป็นสิ่งที่น่ากังวล ข้อดี ข้อเสีย สรุปมาในบทความนี้แล้ว

Zero trust network access (ZTNA)

โดยตัว concept นั้นเกิดจากการพัฒนาระบบความปลอดภัยเดิม ที่ระบบเก่านั้นการเข้าระบบจะเน้นใช้ความเป็นมนุษย์เป็นหลัก มีการให้มนุษย์ต้องกรอก อีเมล รหัสผ่าน แล้วสามารถเข้าไปดูระบบหลังบ้านได้อย่างอิสระ ซึ่งวิธีการที่ง่ายและไม่ซับซ้อนนี่เองถ้าหากมีรหัสผ่านของผู้ใช้หลุดออกไปเพียงไม่กี่แอคเค้าท์ ก็อาจจะทำให้ระบบทั้งหมดถูกยกเค้าได้

การพัฒนาต่อยอดจากความปลอดภัยรูปแบบข้างต้น มีการต่อยอดเพิ่มเติม ไม่ว่าจะเป็นการกรอกรหัสหลายวิธีการ โดยการเข้ารหัสด้วยหลายขั้นตอน เช่น การเข้ารหัสด้วย OTP หรือเป็นการยืนยันการเข้าสู่ระบบด้วยแอพพลิเคชั่น ซึ่งอาจจะช่วยได้ หรือ ระบบเครือข่ายภายใน แต่อาจจะไม่ได้เชื่อมโยงกับการเข้าถึงข้อมูลจากภายนอกบริษัท (เครือข่าย) การยืนยันตัวตนโดยใช้คอมพิวเตอร์เป็นตัวตัดสินใจจึงถูกเอามาใช้

จุดเด่น

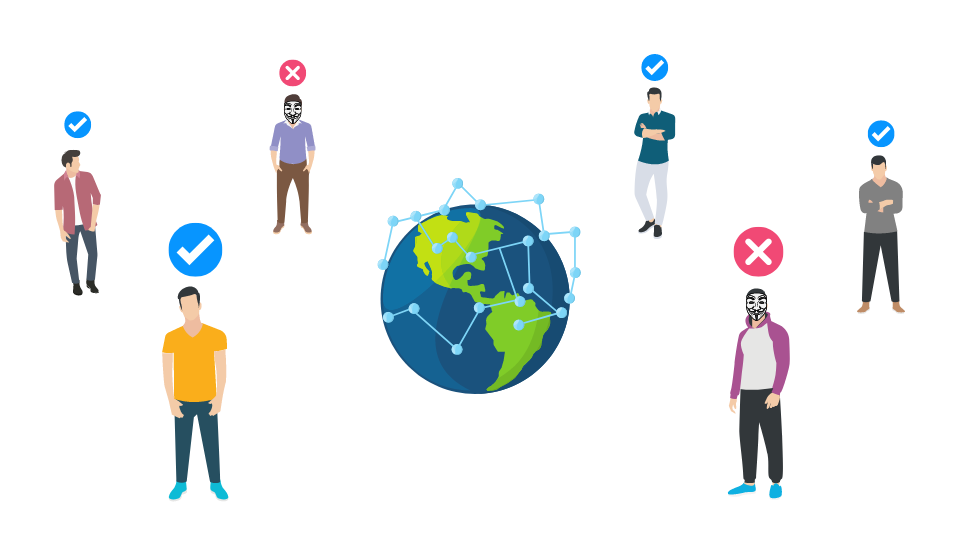

ระบบความปลอดภัย ซีโร่ทรัสต์ โดยระบบนี้เป็นแนวคิดด้านความมั่นคงแบบใหม่ ที่ถือว่าระบบเครือข่ายทั้งหมดไม่ควรไว้ใจซึ่งกันและกัน ไม่ใช่แค่เฉพาะการติดต่อกับระบบเครือข่ายภายนอกเท่านั้น แม้แต่ระบบภายในทั้งหมดเองก็ด้วยเช่นกัน

การออกแบบระบบเครือข่าย โดยยึดข้อมูลเป็นศูนย์กลาง (Data-centric Network) และมีการวางมาตรการควบคุมโดยรอบข้อมูลนั้น เพื่อให้สามารถบังคับใช้นโยบายด้านความมั่นคงในการเข้าถึงข้อมูลได้ทั้งหมด ทำให้สามารถตรวจจับและป้องกันแฮกเกอร์ที่เข้ามาในระบบเครือข่าย และป้องกันข้อมูลรั่วไหลสู่ภายนอกได้ดีกว่า ด้วยระบบที่ออกแบบมาเพื่อทำงานจากที่บ้าน พนักงานในบริษัทสามารถเข้าถึงข้อมูลถึงแม้ไม่ได้อยู่ในบริษัทก็ตาม

รับเทคนิคความรู้ดีๆ เรื่อง "ความปลอดภัยไอทีในองค์กร"

ระบบนี้เข้ามาจัดการระบบความปลอดภัยโดยแยกแยะ Ransomware ได้อย่างรวดเร็ว

ตรวจสอบอย่างชัดเจน

กระบวนการดังกล่าวใช้การยืนยันความเป็นตัวตนเอง อาจจะใช้ลายนิ้วมือ การขอรหัส OTP หรือ Authentication application เข้ากุญแจดิจิตอล ต่างๆเหล่านี้เป็นการยืนยันว่าเป็นตัวเราจริงๆ

ให้สิทธิ์การเข้าถึงข้อมูลน้อยที่สุด

แน่นอนว่าด้วยพื้นฐานความไม่เชื่อมั่นว่าระบบมีความปลอดภัยนี่เอง ทำให้ต้องมีการจำกัดการเข้าถึงข้อมูลได้เพียงเท่าที่จำเป็น มีเวลาเข้าถึงข้อมูลที่จำกัดเพื่อให้กลับมายืนยันตัวตนอีกครั้ง

ปลอมตัวเป็น Hacker เข้าระบบตัวเอง

กระบวนการนี้ในหลายบริษัทเทคโนโลยีชั้นนำ มีการให้บุคคลภายนอกแข่งขันกันเพื่อแฮกระบบของตัวเองก็มี เพื่อพยายามตรวจจับหารูรั่วของระบบ ปัจจุบันนี้ในหลายบริษัทนั้นมีแนวทางป้องกันที่รัดกุม แต่การหลุดรั่วของข้อมูลที่เกิดขึ้นในปัจจุบันนั้น เกิดจากการให้สิทธิ์ของ Thrid party ในการเข้ามาซัพพอร์ตระบบ แล้วถูกเจาะระบบมาจากผู้ร่วมพัฒนาซอฟแวร์ภายนอกนั่นเอง

การโจมตีและอุปสรรค

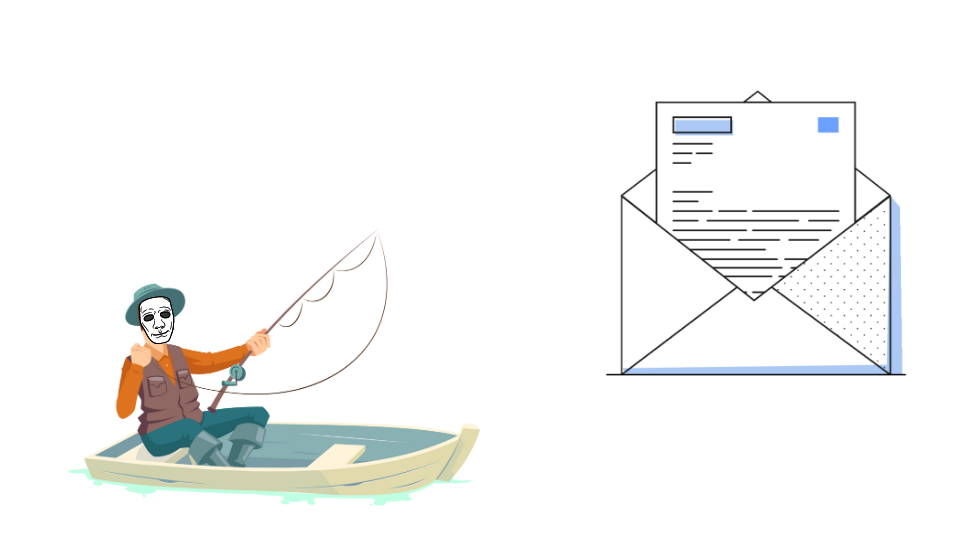

การโจมตีแบบ ransomware สามารถเข้าสู่เครือข่ายได้หลายวิธี เช่น การใช้ประโยชน์จากช่องโหว่ การโจมตีแบบฟิชชิง หรือการโจมตีทาง social engineering รวมถึงการพยายามขโมยข้อมูลของผู้ใช้เพื่อเป็นเครื่องมือในการเข้าสู่เครือข่าย เช่น Remote Desktop Protocol หรือ RDP ฯลฯ ด้าน Trend Micro Research เคยเขียนอธิบายไว้ว่า ผู้โจมตีจะเจาะเครือข่ายเพื่อค้นหาข้อมูลที่มีค่า และจะสร้างรังอยู่ในเครือข่ายนั้นนอกจากนี้ยังได้เสนอด้วยว่าองค์กรต่าง ๆ ควรนำซีโร่ทรัสต์มาใช้ภายใน เพื่อลดผลกระทบของมัลแวร์ประเภทนี้ ด้าน Brian Kime นักวิเคราะห์อาวุโสของ บริษัท Forrester กล่าวว่าระบบนี้ มีประสิทธิภาพมากพอที่จะป้องกันการเพิ่มขึ้นของ ransomware ได้

การนำ Zero trust network access (ZTNA) มาปรับใช้ในองค์กร

ด้วยแนวทางของการทำระบบนั้นจะเน้นการออกแบบระบบที่ให้มีการตรวจสอบ 2FA หรือ การเข้ารหัสด้วยสองชั้น จากนั้นจะเป็นการวางผังของระบบ IT ใหม่ ซึ่งแต่เดิมก่อนเกิดการระบาดของโรค การวางผังข้อมูลของบริษัทอาจจะไม่ได้ถูกยกขึ้นมาเป็นประเด็น เนื่องจากระบบ Intranet หรือเครือข่ายภายในนั้น มีการป้องกันรัดกุมและตรวจสอบกลับได้อย่างเร็วนั่นเอง

สมัครรับข่าวสาร "ความปลอดภัยไอทีในองค์กร"

Firewall as a Service

ระบบความปลอดภัยไอที พร้อมผู้เชี่ยวชาญดูแล พร้อมจัดการปัญหาด้านการใช้งาน ปรับปรุง Network ขององค์กร สอดคล้องตามหลัก PDPA พร้อมเก็บ Log ตามกฏมาย

- ฟรีอุปกรณ์ Firewall BOX ที่ไซต์

- ฟรีต่อ MA ตามสัญญา

- ฟรีอัปเกรดอุปกรณ์ตกรุ่น