จากการเริ่มฟื้นตัวหลังจากวิกฤติการระบาดครั้งที่ผ่านมาหลาย ธุรกิจ เริ่มมีการปรับตัวใช้คอมพิวเตอร์ Internet of Thing เข้ามาช่วยให้การทำงานมีความง่าย ลดต้นทุน ประหยัดเวลามากยิ่งขึ้น แต่การจะเติบโตแบบไม่มี ผู้รักษาความปลอดภัยอย่าง Firewall สุดท้ายแล้วก็จะต้องตามแก้ปัญหาที่มาจากการโจมตีทางไซเบอร์ นี่จะเป็น 5 เหตุผลที่ธุรกิจควรติด Firewall เพื่อให้ธุรกิจมีความปลอดภัยสูง ในปี 2023

ข้อมูลของ ธุรกิจ หาย เน็ตตัด เปิดเว็บไม่ได้

ไฟร์วอลล์ (Firewall)

ทำหน้าที่เป็นป้อมปราการในการตรวจ คัดกรองข้อมูลเข้าออก สอดส่องกิจกรรมในออฟฟิศหรือ ห้ามไม่ให้ทำกิจกรรมที่ผิดกฏของบริษัท ถ้าหากเปรียบเทียบแล้วก็เหมือนเป็นทั้ง ผู้รักษาความปลอดภัยทางไซเบอร์ของบริษัท เป็นทั้งฝ่ายบุคคลที่ควบคุมพนักงานให้อยู่ตามกฏของบริษัท

ปัญหาการใช้งานที่พบเจอบ่อย

ถ้าหากมองย้อนกลับไปในหลายบริษัท การนำอุปกรณ์ Firewall เข้ามาใช้งานอาจจะเป็นเพียงการซื้อเครื่องมาเสียบปลั๊ก ตั้งค่าเป็น default (ค่าเริ่มต้น) ทั้งหมดแล้วเสียบเข้ากับ LAN (เครือข่ายภายใน) ก็คงจะจบหน้าที่ของผู้ขาย SI จากนั้นพนักงานในบริษัทที่ส่วนมากเป็นพนักงานไอทีซัพพอร์ตก็จะดูแลรักษาตามสิ่งที่ผู้ขาย SI แนะนำ ทำให้การใช้งานทุกอย่างเป็นไฟเขียวหมดเพราะไม่ได้ตั้งค่าอะไรเลย ทำให้บทบาทของไฟร์วอลล์ในฐานะกำแพงกันไฟเป็นเพียงศาลเจ้าเปล่าราคาแพงที่ไม่สามารถทำอะไรได้ นอกจากตั้งไว้ดูต่างหน้าว่าบริษัทฉันก็มี

ปัญหาที่ปิดเปิดเครื่องก็ไม่หาย (รู้ยัง?)

เนื่องจากตัวเครื่องไฟร์วอลล์เองนอกจากการเป็นกล่องเหล็กมีช่องเสียบสายต่างๆแล้วก็ไปเสียบปลั๊กใช้งานเครื่องได้ แต่ความจริงแล้วสิ่งที่ทำให้อุปกรณ์ตัวนี้ฉลาดเหมือนกับเทพมาจุติคือโปรแกรมของอุปกรณ์ โดยปัจจุบันนั้นแต่ละแบรนด์พื้นฐานของโปรแกรมของเครื่องไฟร์วอลล์นั้นมีฟีเจอร์ที่ใกล้เคียงกัน ต่างกันเพียงวิธีการใช้งาน รูปแบบเท่านั้นเอง แต่ปัญหาของมันหลักๆจะมีสองเรื่องที่ต้องโฟกัส

การตั้งค่าผิดพลาด

ปัญหาของการตั้งค่าไม่ถูกต้องอาจจะเกิดปัญหาดังนี้

บล็อคบางเว็บที่ไม่ได้อันตราย

ปัญหาพื้นฐานที่พบเจอได้บ่อยคือการเปิดหน้าเว็บไซต์ปกติไม่ได้ บ้างก็ถูกบล็อคเป็น 404 NOT FOUND ไปเลยก็มี ทำให้การใช้งานไม่สะดวกและเสียรายได้จากข้อผิดพลาดในส่วนนี้ได้

อนุญาตเปิดเว็บที่อันตราย

สิ่งที่อาจจะเกิดขึ้นได้แต่โอกาสอาจจะไม่มากคือการที่อุปกรณ์ไม่สามารถตรวจจับเว็บไซต์ ผู้ติดต่อ หรือ การเชื่อมต่อกับ IP Address ที่อันตราย อันเนื่องมาจากการไม่ได้เปิดฟีเจอร์ที่จำเป็น หรือ ไม่ได้ตั้งค่าตามคำแนะนำที่ถูกต้อง

ให้ผู้ใช้ที่ไม่มีสิทธิ์เข้าถึงข้อมูลได้ (ACLs)

ถ้าหากพูดถึงการจัดการเข้าถึงข้อมูลซึ่งเป็นพื้นฐานของการควบคุมจราจรทางข้อมูลในบริษัท มีไฟเขียว ไฟแดงในการอนุญาตบางคนเปิดข้อมูลได้ โดยหน้าที่หลักนี้ของไฟร์วอลล์เองถ้าหาก

โปรแกรมไม่ได้ต่ออายุ

ในเครื่องไฟร์วอลล์นั้นมีโปรแกรมที่มาทำหน้าที่เป็นตัวกรองข้อมูล ดักจับจากฐานข้อมูลใหม่ที่มีการอัปเดตเข้ามา โดยที่ถ้าหากเปรียบเทียบแล้วอาจจะเหมือนกับผู้รักษาความปลอดภัยแล้ว ถ้าหาก รปภ. ไม่ได้พัฒนาทักษะการหาสิ่งแปลกปลอม ให้ออกกำลังกายเพื่อรักษาสมรรถนะ หรือ แม้กระทั่งหาอุปกรณ์ตรวจจับด้วย AI แล้ว สุดท้ายแล้วการรักษาความปลอดภัยอาจจะคงที่ในระยะหนึ่งแล้วประสิทธิภาพจะเริ่มลดลง อาจจะเพราะไม่ได้รักษาน้ำหนัก ไม่ได้ฝึกวิ่ง ไม่ได้ฝึกทักษะการแก้ไขวิกฤติเฉพาะหน้า จนสุดท้ายอาจจะนำมาซึ่งความปลอดภัยโดยรวมของบริษัทนั่นเอง ดังนั้น Firewall ที่ทำหน้าที่คล้ายกันนี้ถ้าหากไม่มีการอัปเดตวิธีการจับความผิดปกติ ไม่มีการใช้เทคโนโลยี หรือ การยืมระบบคลาวมาช่วยประมวลผล สุดท้ายแล้วในระยะหนึ่งจะเริ่มส่งผลกระทบกับบริษัทอยู่ดี

5 เหตุผลที่ ธุรกิจ ต้องติดตั้ง Firewall อย่างถูกต้อง

จากการที่การทำระบบความปลอดภัยทางไอทีของบริษัทจะเป็นส่วนหนึ่งที่ทำให้ผ่าน audit(ตรวจสอบ) พื้นฐานของข้อมูล รวมถึงตามกฏเกณฑ์ของ พรบ.คุ้มครองข้อมูลส่วนบุคคล พ.ศ.2562 ยังช่วยธุรกิจในการทำให้บริษัททำงานคล่องตัวขึ้น สรุป 5 เหตุผลที่การติดตั้ง Firewall อย่างถูกต้อง ช่วยพัฒนาธุรกิจคุณได้

ลดต้นทุน

จากที่ได้กล่าวไปข้างต้นว่าการซื้ออุปกรณ์ Firewall มาติดตั้งโดยไม่ได้ตั้งค่า ไม่ได้เซ็ตอย่างถูกต้อง จะเกิดผลเสียกับระบบเน็ตเวิร์คของบริษัทในระยะยาว โดยปัญหาที่อาจจะเกิดขึ้นอาจจะเป็นการที่ระบบไม่สามารถป้องกันการขโมยข้อมูลได้ การขโมยข้อมูลบางส่วนหรือทั้งหมด (Ransomware) การติดต่อกับลูกค้าไม่ได้เพราะเครื่องอาจจะตรวจจับว่าลูกค้าเป็นสแปม หรือแม้กระทั่งเปิดเว็บไซต์บางเว็บไม่ได้ซึ่งจะเสียทั้งต้นทุนทางเวลา เสียเงินค่าไถ่ข้อมูล และโอกาสทางธุรกิจอย่างประเมินไม่ได้

ลดพนักงานที่ต้องมาดูแลระบบ

ถ้าหากมีการเตรียมระบบได้อย่างถูกต้อง มีการตั้งค่าและวางนโยบายบริหารจัดการข้อมูลได้ดีตั้งแต่เริ่มต้น ทำให้บริษัทประหยัดคนในการมาทำงานบริหารข้อมูลใน Database พนักงานในการดูแล log ข้อมูลทางไอที หรือไอทีซัพพอร์ตเพิ่มเติม ถ้าหากจัดการระบบหลังบ้าน ตั้งค่าไฟร์วอลล์อย่างถูกต้องแล้ว ทำให้บริษัทไม่จำเป็นต้องเพิ่มพนักงานเข้ามา และในระยะยาวเองนอกจากระบบหลังบ้านจะเป็นเรื่องง่ายมากยิ่งขึ้น ประหยัดต้นทุนด้านพนักงานในระยะยาว

ลดงานปวดหัว

เราจะขอยกตัวอย่างเดิมในการจ้างพนักงานรักษาความปลอดภัยมาประจำบริษัท งานรักษาความปลอดภัยนั้นมีความซับซ้อนทั้งในทักษะการสอดส่องความผิดปกติ การตรวจสอบพนักงาน ความคล่องตัวในการทำงานและความสามารถในการทำงานของพนักงานคนหนึ่ง ทำให้หลายบริษัทเองไม่สามารถไปโฟกัสในการเทรนพนักงาน กล่าวคือถ้าหลายบริษัทไม่ใช้บริการของOutsource ที่เป็นบริษัทจัดหา รปภ. ก็ต้องจ้างพนักงานมาเอง ส่งพนักงานไปเทรนสกิลการทำงานเองทั้งหมด ซึ่งนอกจากจะสร้างความไม่สะดวกของบริษัทเองแล้ว ยังไม่แน่ใจว่าการทำงานของพนักงานมีประสิทธิภาพเพียงพอไหม มีตัวชี้วัดไหนที่ทำให้แน่ใจว่าทำงานได้ถูกต้องตามระบบนั่นเอง ดังนั้นถ้าหากมีการเตรียมการณ์สำหรับการใช้งานไฟร์วอลล์ มีการติดตั้งค่าตามความต้องการ (ซึ่งควรจะเป็นพนักงานที่มีใบอนุญาตการทำงานจากแบรนด์นั้นๆ) จะแก้ปัญหาปวดหัวร้อยแปดที่บริษัทไม่สามารถเข้าไปโฟกัสได้นั่นเอง

รักษากระแสเงินสดของ ธุรกิจ

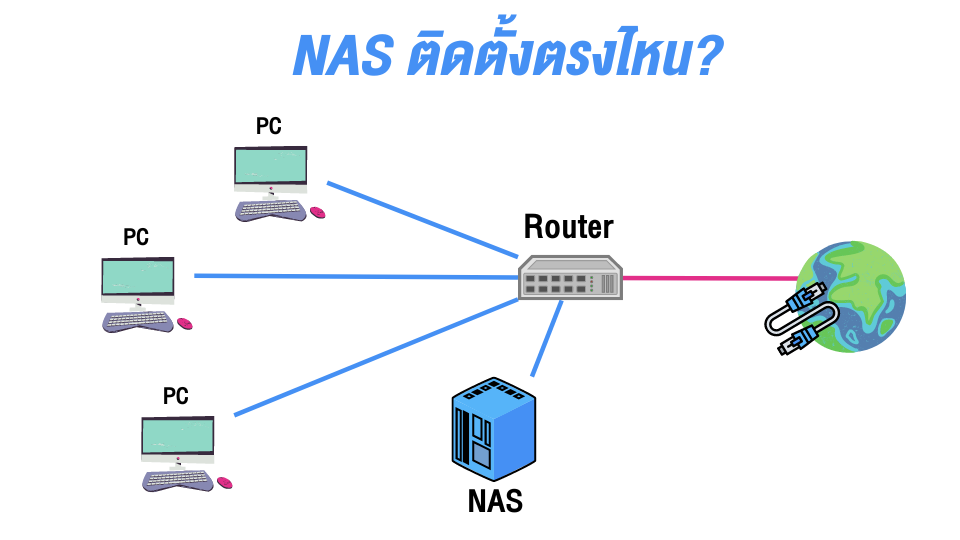

ปัจจุบันธุรกิจเริ่มกลับมาติดสปีดเติบโตหลังจากการซบเซามาสักพัก ความกังวลหนึ่งของผู้ประกอบการคือการจัดการกับต้นทุนคงที่ ไม่ว่าจะเป็นค่าจ้างพนักงาน ค่าเสื่อมสภาพ ค่าใช้จ่ายในการดำเนินการ ที่จำเป็นต้องใช้จ่ายในแต่ละเดือน ทำให้นอกจากการเพิ่มพนักงานหนึ่งคนเข้ามานั้นจึงต้องพิจารณาว่าถ้าหากเข้ามาดูแลระบบความปลอดภัยไอทีแล้ว จะช่วยเหลืองานด้านอื่นได้อย่างไรบ้าง หรือ จะเลือกพัฒนาทักษะพนักงานเดิมทดแทนการจ้างคนเพิ่ม ดังนั้นการรักษาสภาพคล่องของบริษัทในการดูแลระบบความปลอดภัยจึงขึ้นอยู่กับความละเอียดอ่อนของข้อมูลที่ดูแล ลักษณะการเก็บข้อมูลของบริษัทว่ามีการใช้ Server ของตัวเองหรือทำไฮบริดข้อมูลทั้งการเก็บไว้บนเซิพเวอร์และคลาว

ลดการทำงานผิดพลาด

การมีระบบความปลอดภัยไอทีที่ถูกต้องแล้ว สิ่งต่อมาที่บริษัทต้องโฟกัสคือพนักงานที่เข้ามาดูแลระบบ ซึ่งแน่นอนว่าโดยมากอาจจะเป็นผู้ขายอุปกรณ์จะทำหน้าที่เข้ามาตรวจสอบให้ตามรอบใช้งาน ส่งใบเสนอราคาต่ออายุมาให้ซึ่งนอกจากนั้นก็ไม่ได้รับความใส่ใจเมื่อเกิดปัญหา ทำให้เมื่อเกิดความผิดปกติขึ้นมาจะทำให้ไม่มีพนักงานมาแก้ปัญหาเฉพาะหน้า หรือ ปล่อยปัญหานั้นให้ผ่านไปจนกว่าจะเกิดผลกระทบจนกระทั้งไม่สามารถทำงานต่อไปได้จึงค่อยแก้ไขปัญหา ซึ่งเหตุการณ์เหล่านี้เกิดขึ้นกับบริษัทที่อยู่ในตลาดหลักทรัพย์แห่งหนึ่งเมื่อไม่นานมานี้ ดังนั้นถ้าหากต้องการให้แน่ใจว่ามีคนมาแก้ปัญหาเฉพาะหน้าเบื้องต้นได้ อาจจะพิจารณาส่งพนักงานไปเทรน (ซึ่งการรับรู้ขึ้นอยู่กับทักษะและประสบการณ์ของแต่ละคน) หรือ เลือกจ้างพนักงานเพิ่ม ซึ่งก็เป็นต้นทุนส่วนเพิ่มของบริษัท แต่ถึงอย่างไรถ้าหากวันหนึ่งเกิดความผิดพลาดจากการทำงานอย่าลืมคิดต้นทุนการเสียโอกาสต่อชั่วโมงของบริษัท เมื่อเทียบกับการมีคนคอยจัดการปัญหาเหล่านี้ให้ได้ก่อนเกิดเหตุ

ปรึกษาการทำ Cyber security

ช่วยออกแบบความปลอดภัยเน็ตเวิร์ค พร้อมกับทีมผู้เชี่ยวชาญดูแล

- Firewall subscription model

- พร้อมพนักงานบริหารจัดการระบบหลังบ้าน

- มีการตั้งค่า configuration ตามนโยบายบริษัท

- มีที่ปรึกษาดูแลระบบตลอดอายุสัญญา

ปรึกษาการทำ Cyber security

กรอกแบบฟอร์มข้างล่างนี้