PDPA (พีดีพีเอ) เป็นชื่อเรียกของการคุ้มครองข้อมูลส่วนบุคคล ที่มีการบังคับใช้เมื่อ 1 มิถุนายน พ.ศ. 2565 ซึ่งเราเห็นได้ว่าปัจจุบันนี้มีการกังวลเกี่ยวกับข้อมูลส่วนบุคคลที่เราให้ไว้กับบริษัท หรือ บนโลกออนไลน์ ระเบียบใหม่เราต้องทำอะไรบ้าง สิ่งที่ธุรกิจต้องปรับตัวเพิ่มเติมคืออะไรเรามาติดตามกันได้เลย

PDPA เรียกชื่อเต็มว่า พระราชบัญญัติคุ้มครองข้อมูลส่วนบุคคล พ.ศ.2562

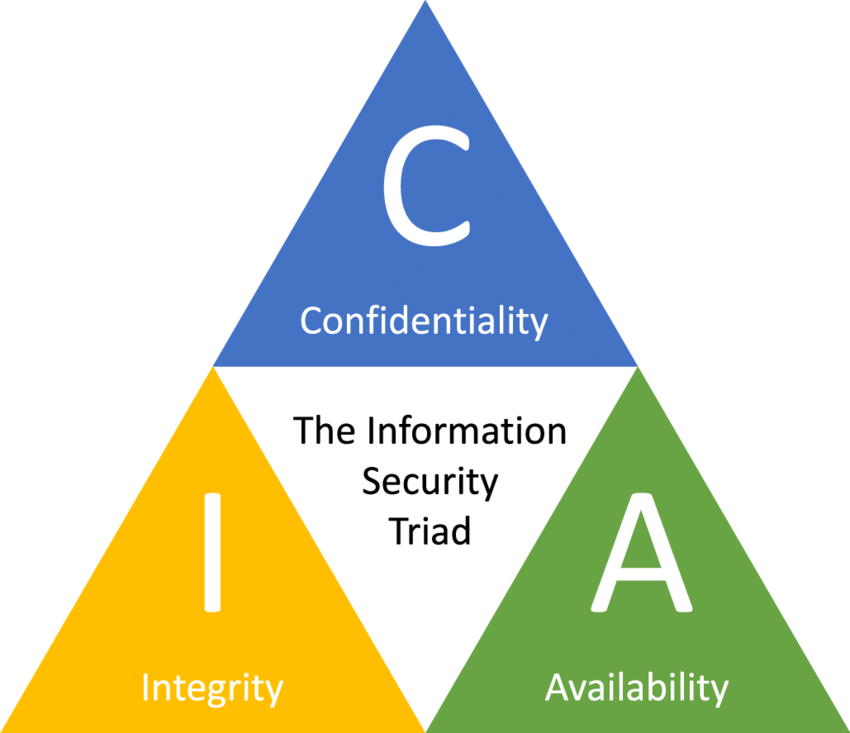

พ.ร.บ. คุ้มครองข้อมูลส่วนบุคคล พ.ศ.2562 (Personal Data Protection Act : PDPA) ซึ่งใจความสำคัญเป็นการขออนุญาตนำข้อมูลส่วนบุคคลไปใช้งานโดยถูกกฏหมาย กล่าวคือ ข้อมูลส่วนบุคคล (ชื่อ-นามสกุล ข้อมูลเลขบัตรประชาชน) ข้อมูลส่วนบุคคลละเอียดอ่อน (ข้อมูลทางการแพทย์ เชื้อชาติ ศาสนา) ซึ่งการออกกฏหมายฉบับนี้มีจุดประสงค์มาจากการต้องการที่จะให้มีการคุ้มครองข้อมูลส่วนบุคคลจากการถูกละเมิดสิทธิในข้อมูลอย่างมีประสิทธิภาพโดยมีมาตรการเยียวยาจากเจ้าของข้อมูลซึ่งมีการประกาศใช้พระราชบัญญัติฉบับนี้ไปเมื่อวันที่ 1 มิถุนายน พุทธศักราช 2565

ก่อนที่จะมีการบังคับใช้

สิ่งแรกที่เราตื่นขึ้นมาตอนเช้าหลายคนคงเริ่มวันด้วยการปลดล็อคมือถือแล้วเข้าสู่โซเชี่ยลมีเดียที่คุ้นเคย แชร์ประสบการณ์ อ่านข่าว หรือ โพสต์สถานะของตัวเอง ซึ่งเสมือนว่าชีวิตเราอยู่ในโลกออนไลน์จนแทบจะตลอดเวลา เมื่อวันที่เราต้องนำความเป็นส่วนตัวไปใช้ในโลกออนไลน์ และเกิดเหตุการณ์ที่มีการแอบนำข้อมูลนำไปใช้ขายของ ยิงโฆษณา บ้างก็ถูกหลอกลวงไปทำสิ่งผิดกฏหมาย จึงต้องมีการทำให้กฏหมายนั้นถูกพัฒนาตามเทคโนโลยีไปด้วย ซึ่งหัวใจของการออก พ.ร.บ.ฉบับนี้คือการคุ้มครองผู้ใช้งานเว็บต่างๆ ในการไม่ถูกนำข้อมูลส่วนตัว ข้อมูลการท่องเว็บต่างๆ ถูกนำไปใช้ทางที่เราไม่ยินยอม โดยที่บางครั้งเราค้นหาคำว่า “รถเช่า” ก็จะมีสินค้าและบริการที่เกี่ยวข้องติดตามเราไปทุกแอพพลิเคชั่นนั่นเอง

ความสำคัญ

การออกพระราชบัญญัติฉบับนี้นั้นเน้นไปในการจัดการกับข้อมูลส่วนบุคคลมหาศาลที่ปัจจุบันเรามีการนำไปปรับใช้งานที่หลากหลาย ทั้งข้อมูลส่วนตัว ข้อมูลกิจกรรมการทำงานต่างๆที่เป็นเสมือนตัวแทนของเราไปสร้างไว้ในชีวิตประจำวันแล้วสามารถมีการติดตามย้อนกลับไปมาระหว่างกันได้ เหล่านี้เองเลยเป็นส่วนหนึ่งที่ทำให้มีการนำข้อมูลเหล่านี้ไปใช้งานที่แตกต่างหลากหลาย ไม่ว่าจะเป็นการเสนอขายสินค้าหรือบริการ การเก็บข้อมูลพฤติกรรมของคนหมู่มากเพื่อนำไปประโยชน์ทั้งการค้า เชิงพานิชย์ รวมถึงสิ่งไม่พึงประสงค์ต่างๆ ด้วยเหตุที่มันมีมากมายและไม่มีการจัดการ รวมถึงผู้รับผิดชอบกรณีที่มีการนำข้อมูลไปใช้ในทางที่ไม่สมควร จึงเกิดเป็นพระราชบัญญัติคุ้มครองข้อมูลส่วนบุคคลฉบับนี้ขึ้นมา โดยหลายประเทศนั้นมีการบังคับใช้กฏหมายคุ้มครองข้อมูลส่วนบุคคลมาแล้วที่มีชื่อเรียกแตกต่างกันไป เพียงแต่ใจความของตัวบทกฏหมายนั้นมีเนื้อหาที่มีความใกล้เคียงกัน ก็คือการจัดระเบียบความเป็นส่วนตัว รวมถึงมีผู้ที่ต้องรับผิดชอบกับข้อมูลส่วนบุคคลนั่นเอง

พ.ร.บ.คุ้มครองข้อมูลส่วนบุคคล ออกแบบมาเพื่อให้การคุ้มครองข้อมูลส่วนบุคคลมีประสิทธิภาพเพื่อให้มีมาตรการเยียวยาเจ้าของข้อมูลจากการถูกละเมิดสิทธิในข้อมูลส่วนบุคคลที่มีประสิทธิภาพ

สรุปใจความสำคัญของกฏหมาย PDPA

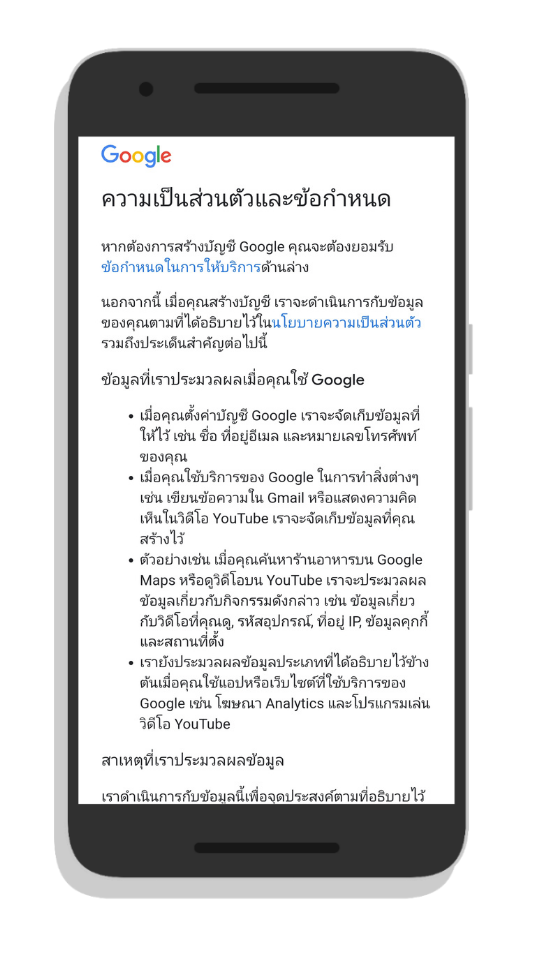

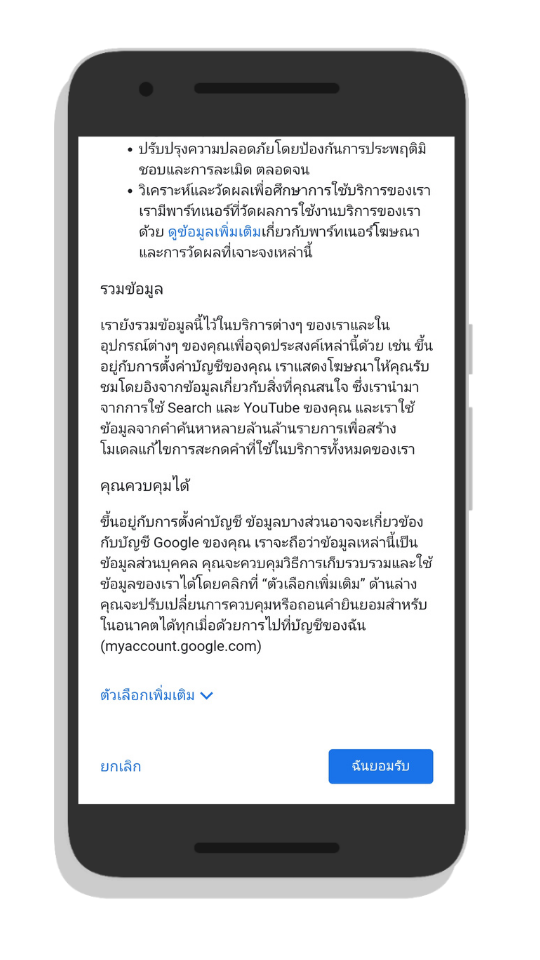

การจัดการกับข้อมูลส่วนบุคคลนั้นจะประกอบไปด้วย “เจ้าของข้อมูล” และ “ผู้ควบคุมข้อมูล” โดยที่ “ผู้ควบคุมข้อมูล” นั้นต้องได้รับการยินยอมจาก “เจ้าของข้อมูล” โดยมีจุดประสงค์การเก็บข้อมูล จุดประสงค์ในการใช้งานข้อมูล รวมถึงระยะเวลาจัดเก็บข้อมูลโดยชัดเจน ไม่มีการหลอกลวงเพื่อให้ยินยอมให้ข้อมูล และทุกครั้งที่จะนำข้อมูลไปใช้ในประโยชน์ด้านอื่นที่นอกเหนือจากที่ขออนุญาตไว้ในครั้งแรกแล้ว จำเป็นจะต้องขอความยินยอมใหม่ทุกครั้ง เพื่อเป็นหลักฐานยืนยันว่าเจ้าของข้อมูลนั้นยินยอมให้ข้อมูลนั้นไปใช้ในจุดประสงค์ดังกล่าวจริงสามารถอ่านฉบับเต็มได้ที่นี่

เจ้าของข้อมูล

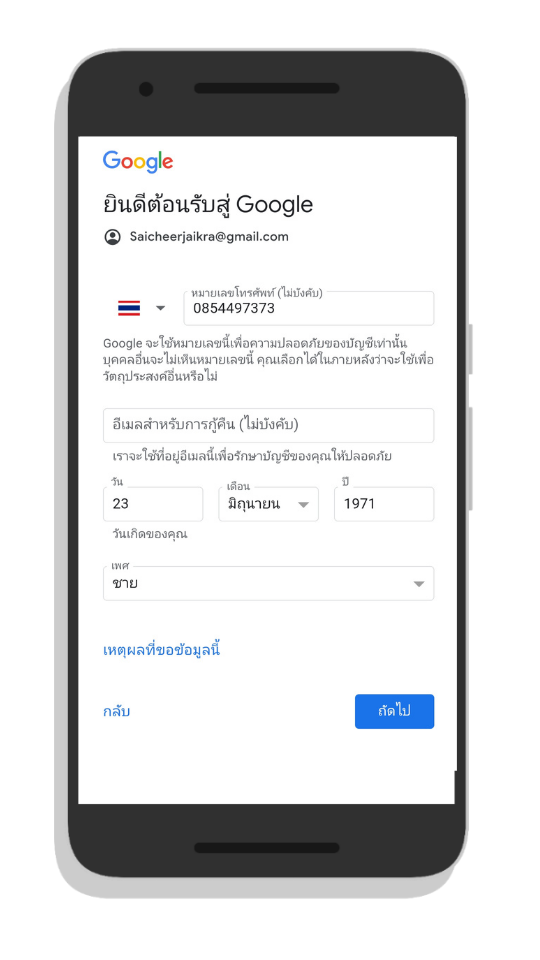

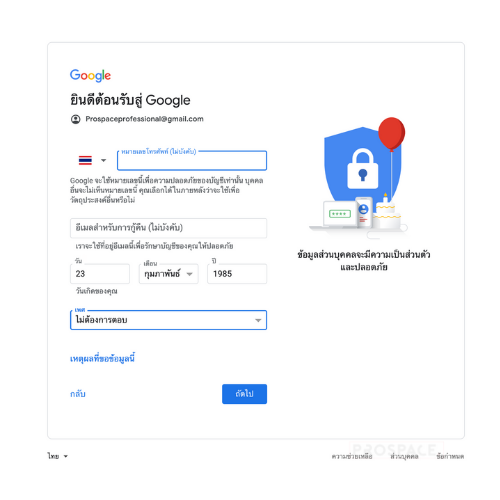

โดยเจ้าของข้อมูลนั้นเป็นผู้ที่ต้องได้รับความคุ้มครองจากตัวบทกฏหมายฉบับดังกล่าว โดยเจ้าของข้อมูลจะมี “ข้อมูลส่วนบุคคล” โดยข้อมูลส่วนบุคคลนั้นหมายรวมถึงข้อมูลที่เกี่ยวข้องหรือสามารถระบุตัวตนบุคคลนั้นได้ โดยข้อมูลส่วนบุคคลนั้นประกอบไปด้วย

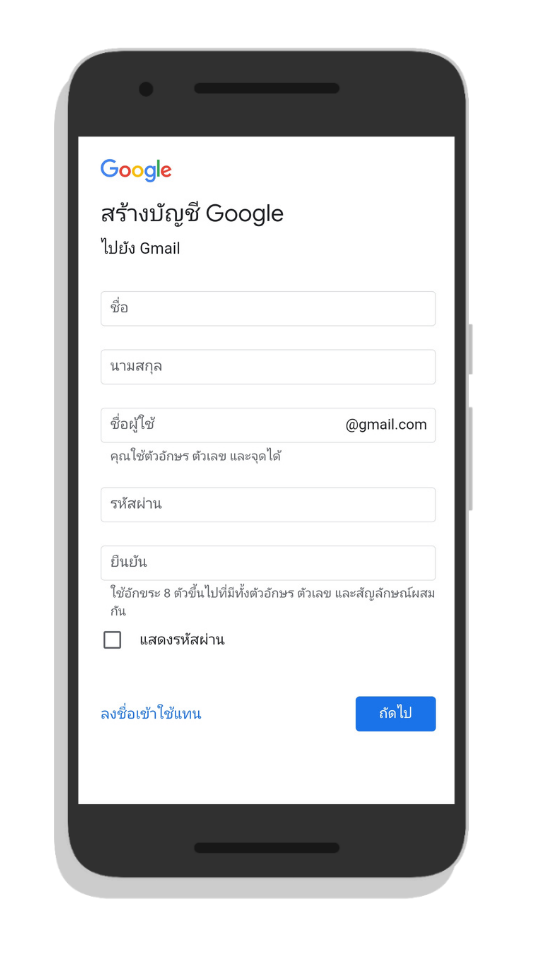

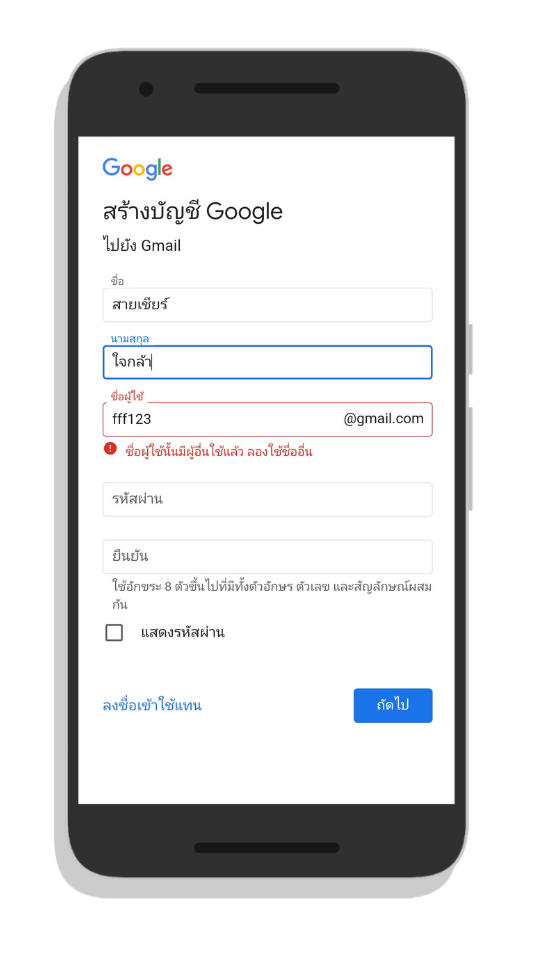

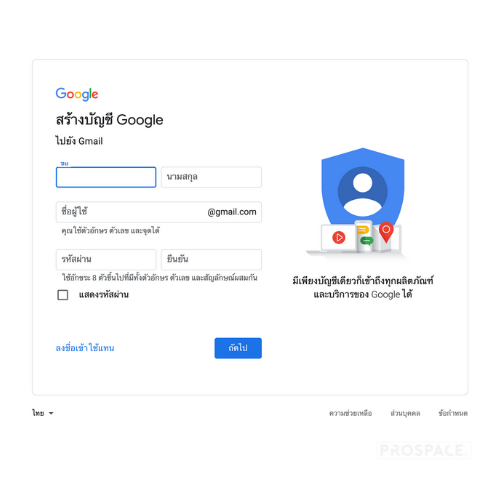

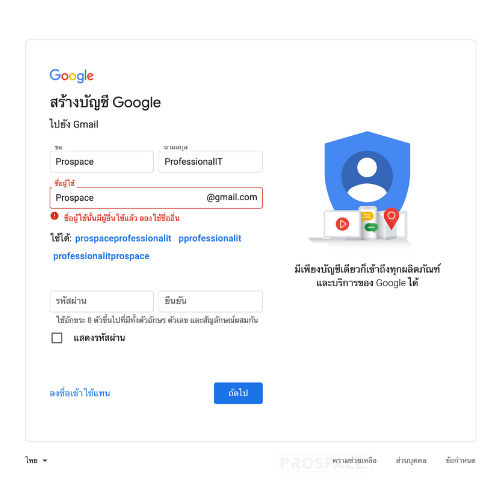

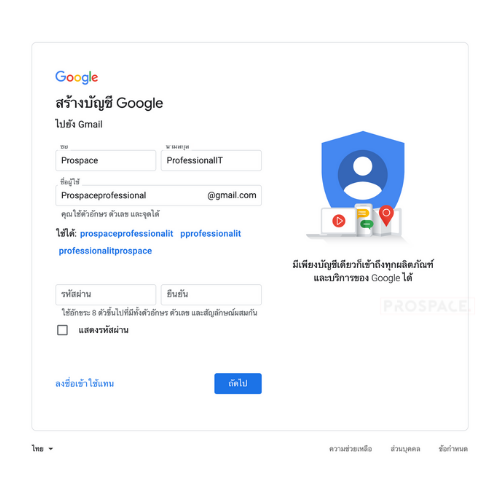

- ชื่อ-นามสกุล

- เลขบัตรประชาชน

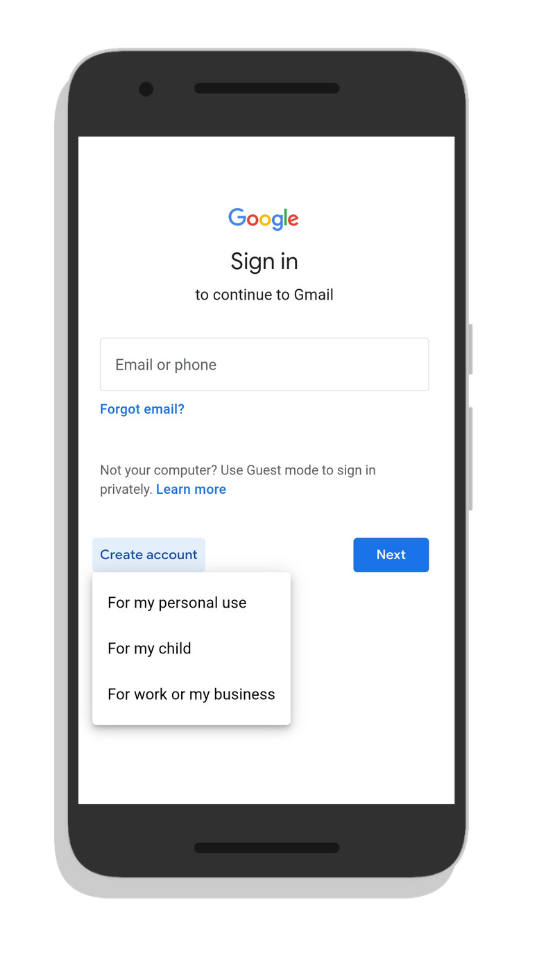

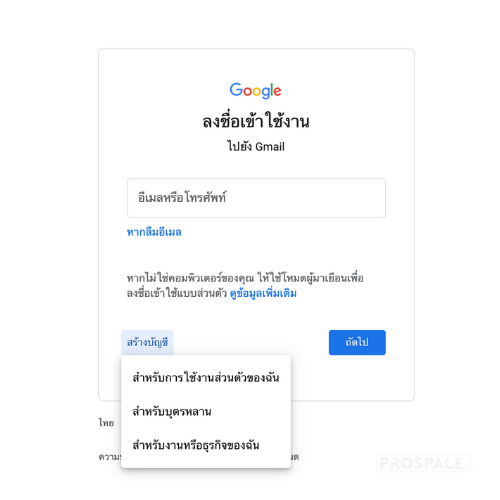

- อีเมล

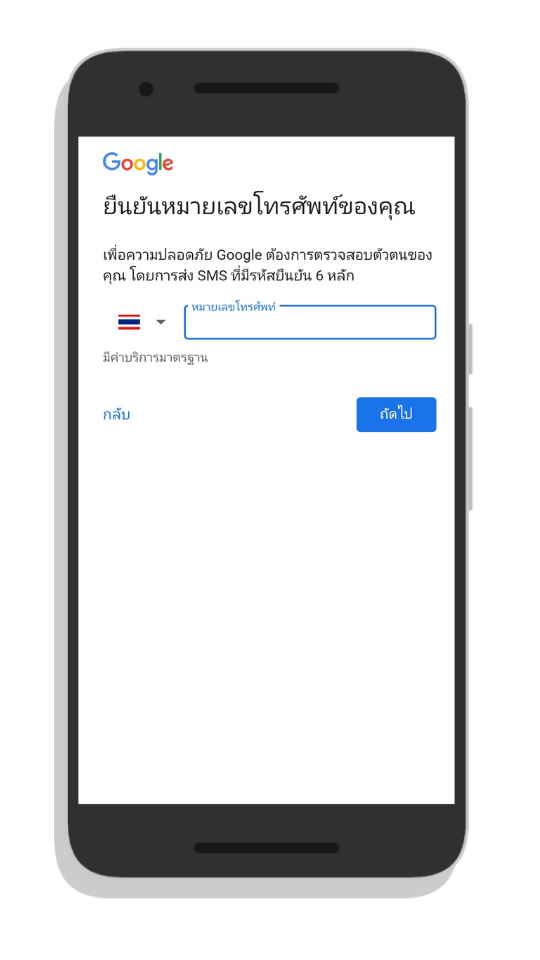

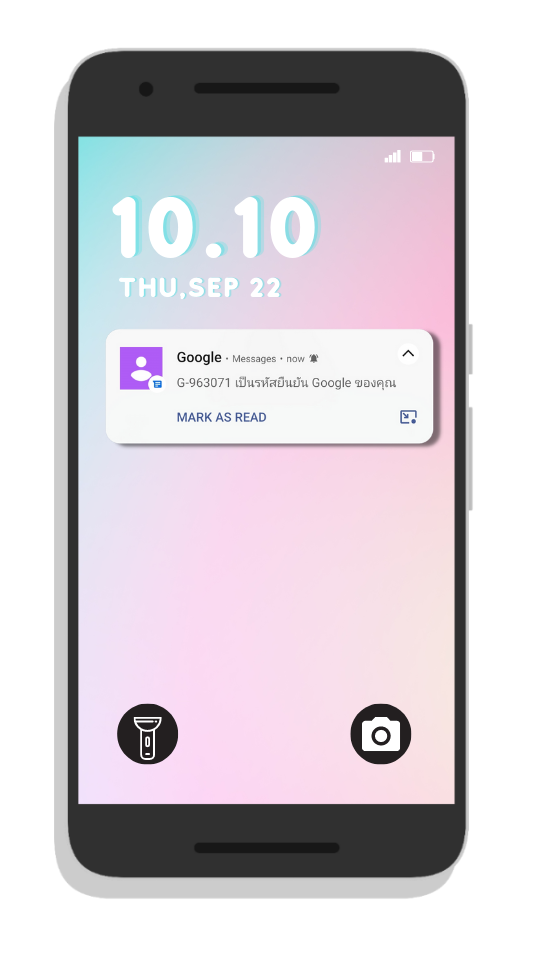

- เบอร์โทรศัพท์

- ที่อยู่ หรือ แหล่งที่สามารถระบุสถานที่อยู่ได้

- การระบุตัวตนบนโลกอินเตอร์เน็ต หรือ IP address

- เลขคุ้กกิ้ที่แต่ละเว็บไซต์จะเก็บข้อมูล ซึ่งเป็นข้อมูลส่วนบุคคลที่ระบุตัวตนบนเว็บไซต์

ผู้ควบคุมข้อมูล

สิ่งที่ธุรกิจต้องเตรียม สำหรับการทำ PDPA การเก็บข้อมูลส่วนตัวของบุคคลนั้นความต้องการของกฏหมายนั้นไม่ได้ต้องการให้กระทำการโดยพลการอย่างที่ผ่านมา ให้มีวิธีการที่ชัดเจนโดยเจ้าของข้อมูลนั้นเคลียร์จุดประสงค์การเก็บข้อมูล สามารถยกเลิกการอนุญาตจัดเก็บข้อมูล มีระยะเวลาจัดเก็บที่ชัดเจน และรวมถึงมีการระบุสถานที่ของผู้จัดเก็บข้อมูล สถานที่ติดต่อ วิธีการติดต่อให้ชัดเจน

สิ่งที่ธุรกิจต้องเตรียมตัวสอดรับ

การเตรียมตัวจากภายใน

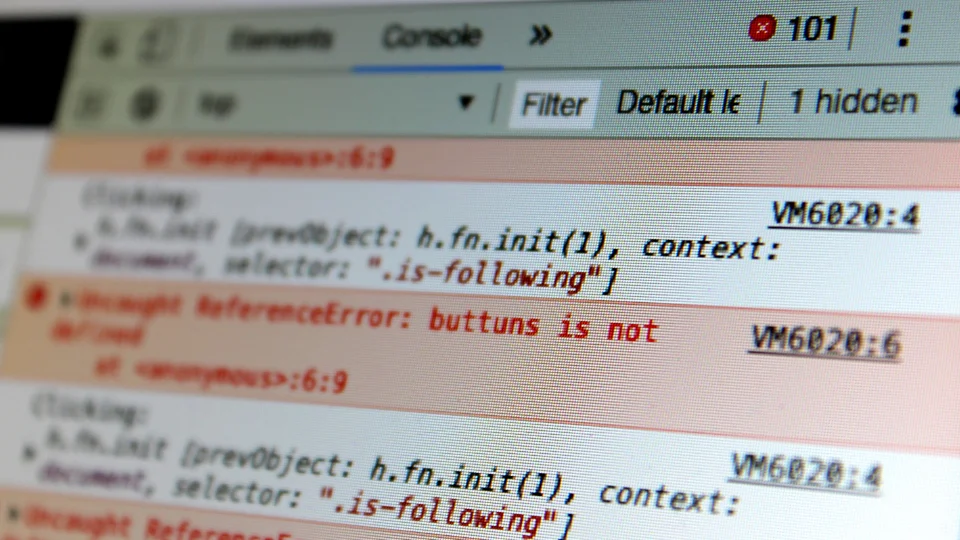

สิ่งที่ภายในบริษัทต้องเตรียมสำหรับการเปลี่ยนแปลงคือการสร้างความเข้าใจให้กับคนทำงาน ไม่ว่าจะเป็นฝ่ายที่ต้องเก็บข้อมูลของลูกค้า ฝ่ายที่ต้องเก็บข้อมูลบนอินเตอร์เน็ต ฝ่ายที่ต้องเก็บข้อมูลส่วนบุคคลภายในบริษัทเอง สิ่งที่ต้องตระหนักเป็นอย่างแรกคือการเตรียมกระบวนการทำงานใหม่ ไม่ว่าจะเป็นวิธีการขอทำสัญญาจัดเก็บข้อมูลให้สอดคล้องกับพระราชบัญญัติฉบับดังกล่าว การแต่งตั้งทีมงานที่จัดการกับระบบหลังบ้านจัดเก็บข้อมูล รวมถึงผู้ที่มารับผิดชอบเกี่ยวกับระบบความปลอดภัยทางไอทีที่มีการจัดเก็บข้อมูล เพื่อป้องกันการถูกโจรกรรมข้อมูล

นโยบายการเก็บข้อมูลบนโลกออนไลน์

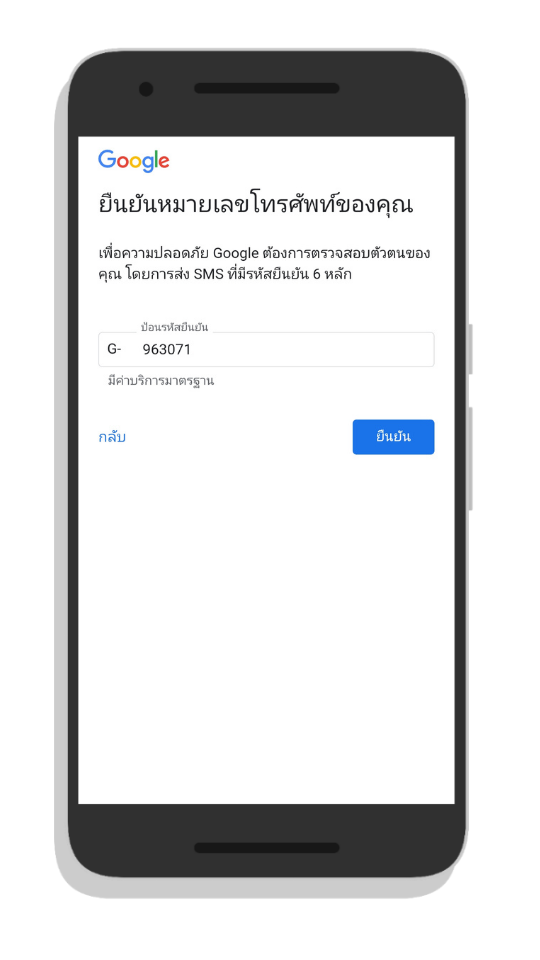

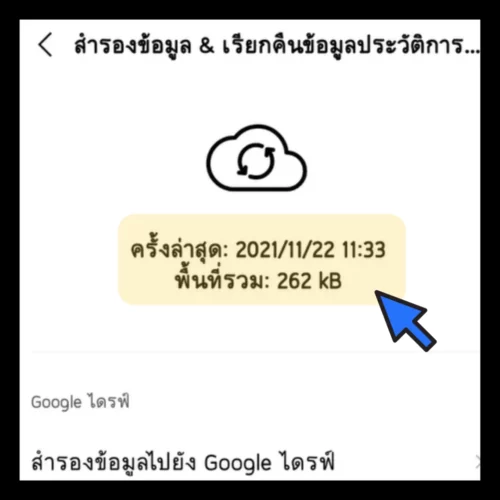

ส่วนหนึ่งของการออก พ.ร.บ.คุ้มครองข้อมูลส่วนบุคคลนั้นคือการจัดระเบียบการนำข้อมูลมาใช้บนโลกออนไลน์ที่ไม่มีขีดจำกัดในการใช้งานมาก่อน โดยการเก็บนั้นสามารถทำได้ทั้งการเก็บด้วยระบบอิเลคโทรนิค ซึ่งปัจจุบันจะเห็นได้บนเว็บต่างๆ กล่าวคือการแแสดงหน้าต่างขึ้นมาเพื่อขออนุญาตผู้เข้าชมเว็บไซต์ในการขอเก็บข้อมูลส่วนบุคคลเบื้องต้น อันได้แก่ ข้อมูลระบุตัวตนคุ้กกี้ ที่สามารถระบุตัวตนและเก็บพฤติกรรมการใช้งานบนเว็บไซต์ได้นั่นเอง โดยสามารถศึกษาเพิ่มเติมได้จากที่นี่

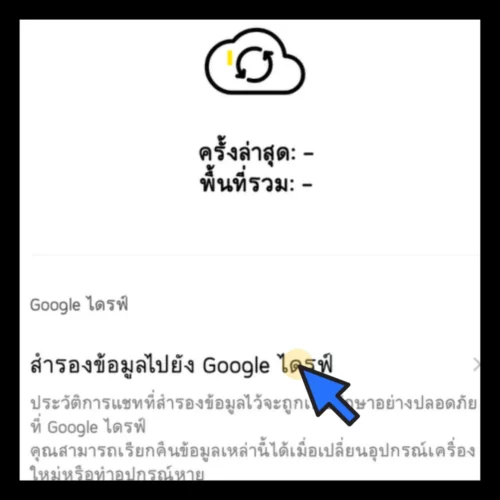

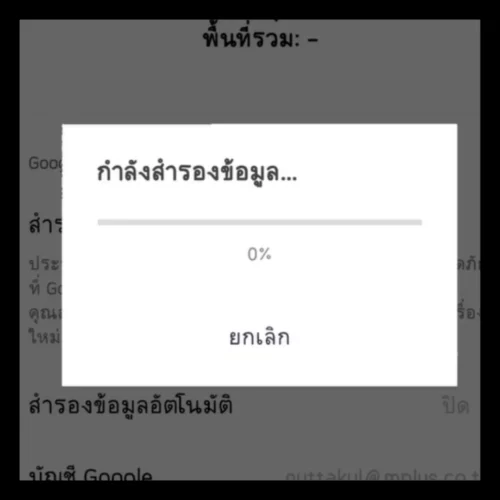

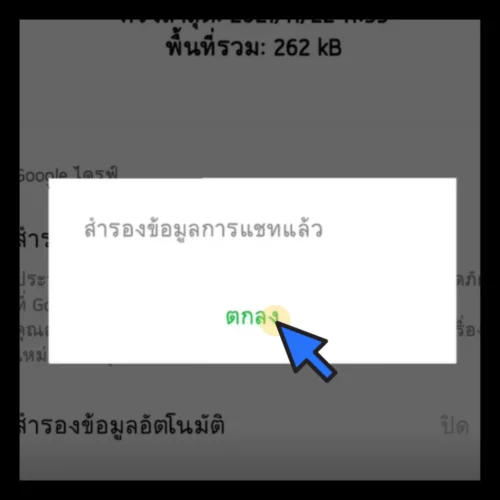

การเก็บข้อมูลที่ปลอดภัย

จากการเก็บข้อมูลรูปแบบที่ทำกันมานั้นอาจจะมีความปลอดภัยในระดับหนึ่ง แต่จากการบังคับใช้กฏหมายฉบับนี้การเก็บข้อมูลนั้นจำเป็นต้องมีการเก็บที่รัดกุม เนื่องมาจากถ้าหากมีข้อมูลหลุดออกมา ผู้จัดเก็บข้อมูลนั้นจะมีความผิดตามกฏหมาย ซึ่งเป็นใจความหลักที่กฏหมายฉบับนี้ต้องการ ซึ่งการจัดเก็บข้อมูลนั้นอาจจะต้องมีการย้อนกลับไปถึงระบบไอทีของบริษัท ที่จะต้องมีความปลอดภัยมากขึ้น ปัญหาที่มีการถูกเข้าถูกโจมตีระบบไอทีของบริษัท ไม่ว่าจะเป็นไวรัสหรือการส่งข้อความแปลกปลอมต่างๆ จำเป็นต้องแก้ไขก่อนที่จะมีการจัดเก็บข้อมูลส่วนบุคคลในระบบคอมพิวเตอร์บริษัทสามารถปรึกษาการทำระบบความปลอดภัยไอทีเพิ่มเติมได้จากที่นี่

บทลงโทษสำหรับกฏหมาย

โทษทางปกครอง

1) ไม่ขอความยินยอมให้ถูกต้อง ไม่แจ้งรายละเอียดให้เจ้าของข้อมูลทราบ ไม่จัดทำบันทึกรายการ มีโทษปรับไม่เกิน 1,000,000 บาท

2) ผู้ที่ขอความยินยอมด้วยการหลอกลวง ทำให้เข้าใจผิดในจุดประสงค์ ต้องระวางโทษทางปกครองไม่เกิน 3,000,000 บาทโทษทางแพ่ง

ผู้เสียหายสามารถเรียกร้องความเสียหายได้ตามจริง ไม่ว่าการกระทำนั้นจะมาจากความประมาทเลินเล่อหรือไม่ก็ตามโดยชดใช้ความเสียหายไม่เกินสองเท่าของความเสียหายจริง

โทษทางอาญา

1) การกระทำที่ทำให้ผู้อื่นเสียหาย เสียชื่อเสียง ถูกดูหมิ่น เกลียดชัง ต้องระวางโทษจำคุกไม่เกิน 6 เดือน หรือ ปรับไม่เกิน 500,000 บาท หรือทั้งจำทั้งปรับ

2) ผู้ที่ดูแลข้อมูลแล้วนำข้อมูลไปเปิดเผยแก่คนอื่น ต้องระวางโทษจำคุกไม่เกิน 6 เดือน หรือประบไม่เกิน 500,000 บาท หรือทั้งจำทั้งปรับ

การบังคับใช้กฏหมายฉบับนี้มีเพื่อการควบคุมการนำข้อมูลมาใช้งานอย่างเป็นระเบียบ มีผู้รับผิดชอบจากกรณีที่ข้อมูลถูกนำไปใช้อย่างผิดวัตถุประสงค์

เปรียบเทียบก่อน-หลัง การบังคับใช้กฏหมาย

การเก็บข้อมูลของลูกค้า

ก่อนบังคับใช้

สามารถเก็บข้อมูลได้เลย จะนำข้อมูลไปใช้อย่างไรก็ได้ โดยระบบสมาชิกอาจจะมีการแจ้งนโยบายและกฏเกณฑ์การเป็นสมาชิกก็ตาม แต่ไม่มีข้อบังคับที่เป็นระเบียบร่วมกัน

หลังบังคับใช้

การเก็บข้อมูลต้องนำมาใช้เฉพาะจุดประสงค์ที่กำหนด แจ้งสิ่งที่ต้องไปใช้ ระยะเวลาจัดเก็บข้อมูล รวมถึงให้ข้อมูลของแหล่งเก็บข้อมูล รวมถึงสามารถยกเลิกการให้ข้อมูลได้ตลอดเวลา

การเก็บข้อมูลของพนักงาน

ก่อนบังคับใช้

สามารถเก็บข้อมูลพนักงานได้ จะนำข้อมูลของพนักงานไปขายต่อ หรือส่งให้กับใครก็ได้ตามแต่สิทธิ์ของเจ้าของข้อมูลจะทำ

หลังบังคับใช้

ก่อนมีการเก็บข้อมูลต้องมีการให้พนักงานทราบถึงจุดประสงค์การเก็บข้อมูลโดยชัดแจ้ง พร้อมทั้งกำหนดระยะเวลาจัดเก็บข้อมูล รวมถึงให้พนักงานมีสิทธิ์ที่จะให้เก็บข้อมูล หรือ ไม่ให้ข้อมูลไปใช้ในวัตถถุประสงค์อื่นได้

การใช้งานข้อมูลบนเว็บไซต์

ก่อนบังคับใช้

การเก็บข้อมูลทำได้อิสระ โดยสามารถเก็บข้อมูลส่วนบุคคล (คุ้กกี้ไอดี) ที่ใช้เก็บพฤติกรรมการใช้งาน และนำข้อมูลไปเสนอสินค้า บริการ รวมถึงโฆษณาแบบเฉพาะเจาะจงกับบุคคลได้

หลังบังคับใช้

การเก็บข้อมูลจำเป็นต้องมีการแจ้งให้ทราบถึงการเก็บข้อมูล การจัดการข้อมูล การนำข้อมูลไปใช้งาน โดยต้องได้รับความยินยอมจากเจ้าของข้อมูล รวมถึงสิทธิที่เจ้าของข้อมูลจะสามารถปฏิเสธ หรือ ให้ใช้ในบางจุดประสงค์ได้

ความปลอดภัยของข้อมูล

ก่อนบังคับใช้

การเก็บข้อมูลเป็นไปตามความสามารถของแต่ละสถานที่ บุคคล และนโยบายของผู้จัดเก็บ โดยการเก็บข้อมูลนั้นไม่มีกฏเกณฑ์การจัดการที่แน่นอน

หลังบังคับใช้

การเก็บข้อมูลนั้นจำเป็นต้องมีการจัดระเบียบใหม่เนื่องจากถ้าหากไม่มีความปลอดภัยที่เพียงพอแล้วเกิดข้อมูลหลุดรั่วออกไปสู่ผู้อื่นโดยไม่ได้รับอนุญาต จะมีโทษตามกฏหมาย พ.ร.บ. คุ้มครองข้อมูลส่วนบุคคล

บทลงโทษ

ก่อนบังคับใช้

ถ้าหากเจ้าของข้อมูลเกิดความเสียหายจากข้อมูลส่วนบุคคลที่รั่วไหล แล้วเกิดความเสียหายต่อบุคคล ยังไม่มีกฏหมายเฉพาะทางที่มาควบคุมผลกระทบที่เกิดจากการกระทำดังกล่าวได้

หลังบังคับใช้

กฏหมายฉบับนี้จะเข้ามาควบคุมกระบวนการที่จัดเก็บข้อมูล ตรวจสอบผู้เก็บข้อมูล รวมถึงสามารถเรียกร้องความเสียหายได้ตามบทกฏหมายที่ถูกบังคับใช้

ถาม-ตอบ การใช้งาน พ.ร.บ.คุ้มครองข้อมูลส่วนบุคคล

การติดตั้งกล้องวงจรปิดและบันทึกวีดีโอโดยไม่ยินยอมมีความผิดตามกฏหมาย

การติดตั้งกล้องวงจรปิดโดยไม่ยินยอมเป็นลายลักษณ์อักษร ไม่ผิด ถ้าติดตั้งไปเพื่อประโยชน์ในการรักษาความปลอดภัยภายในบ้าน

ถ่ายรูปติดคนอื่นโดยไม่ได้ยินยอมมีความผิดทางกฏหมาย

ไม่ผิด ถ้าหากการถ่ายรูปและวีดีโอนั้นไม่ได้ทำให้ผู้อื่นเสื่อมเสียจากการกระทำ รวมถึงการถ่ายรูปนั้นทำไปด้วยวัตถุส่วนตัว ไม่ได้แสวงหาผลกำไร

ถ้าหากเจ้าของข้อมูลไม่ยินยอมให้สิทธิ์จะไม่มีสิทธิ์นำข้อมูลไปใช้

ไม่จริง ข้อยกเว้นทางกฏหมายในการนำข้อมูลส่วนบุคคลไปใช้ได้ในกรณีที่มีการนำข้อมูลไปประมวลผลเพื่อรักษาชีวิต ควบคุมการระบาดของโรค ปฏิบัติตามกฏหมาย รวมถึงมีการทำสัญญาไว้ก่อนแล้ว

บริการชุดเอกสาร PDPA

69 รายการสำหรับทำใน 1 เดือน

- ชุดเอกสารที่จำเป็นสำหรับทำระบบ

- ใบสัญญาครอบคลุมพื้นฐานที่บริษัทต้องใช้

- มีการอัปเดตข้อกฏหมายต่อเนื่อง 1 ปี

- มีที่ปรึกษาในการใช้ข้อมูลต่อเนื่อง 30 วัน

ปรึกษาการทำระบบสอดคล้องกฏหมาย

กรอกข้อมูลเพื่อให้เราติดต่อกลับไป

ปัญหาที่ตามมา

ปัญหาที่ตามมา